VPN Corporativo: Quando Usar e Como Escolher o Serviço Ideal

Você sabe como proteger os dados da sua empresa em um mundo cada vez mais conectado? Com o crescimento do trabalho remoto, garantir segurança digital tornou-se um desafio crítico para negócios de todos os portes.

Uma rede privada virtual corporativa é uma ferramenta essencial para quem precisa de acesso remoto seguro. Ela cria um “túnel” criptografado entre dispositivos e a rede da empresa, protegendo informações sensíveis contra invasões.

Imagine sua equipe acessando arquivos confidenciais de um café ou aeroporto. Sem proteção adequada, hackers podem interceptar dados como senhas e documentos estratégicos. É aí que entra a solução: ela bloqueia ameaças e mantém o tráfego invisível para terceiros.

Além da segurança, essa tecnologia simplifica a comunicação entre filiais e colaboradores externos. Todos navegam como se estivessem na mesma rede física, independentemente da localização.

Mas como saber se sua empresa realmente precisa disso? E qual serviço oferece o melhor custo-benefício? Nas próximas seções, você descobrirá critérios práticos para tomar a decisão certa – sem complicações técnicas.

Introdução: VPN corporativo e sua importância para a sua empresa

Como garantir que informações confidenciais permaneçam protegidas em ambientes digitais? A resposta está em uma rede privada virtual empresarial.

Essa tecnologia cria uma ponte segura entre dispositivos e sistemas corporativos, mesmo quando os colaboradores estão em locais públicos.

O que é VPN empresarial?

Imagine um canal exclusivo onde todos os dados trafegam codificados. É exatamente isso que uma VPN empresarial oferece. Ela permite que times distribuídos geograficamente acessem arquivos internos com a mesma proteção de estarem na sede física.

Por que investir nessa tecnologia?

Um estudo recente mostra que 68% das violações de dados ocorrem em conexões não criptografadas. “A criptografia é o escudo invisível que mantém operações críticas intactas”, explica João Silva, especialista em segurança digital.

Além de bloquear interceptações, essas redes facilitam o cumprimento de normas como LGPD. Equipes externas podem trabalhar em documentos sensíveis sem riscos, enquanto a TI monitora todo o tráfego em tempo real.

Quer ver na prática? Colaboradores conectados via acesso remoto seguro têm performance igual à de estarem no escritório. E o melhor: sem expor dados estratégicos a redes Wi-Fi vulneráveis.

Como funciona uma VPN empresarial?

Como a tecnologia protege suas operações diárias sem complicações? Tudo começa com dois elementos-chave: comunicação codificada e pontos de controle inteligentes. Vamos desvendar esse processo técnico de forma simples.

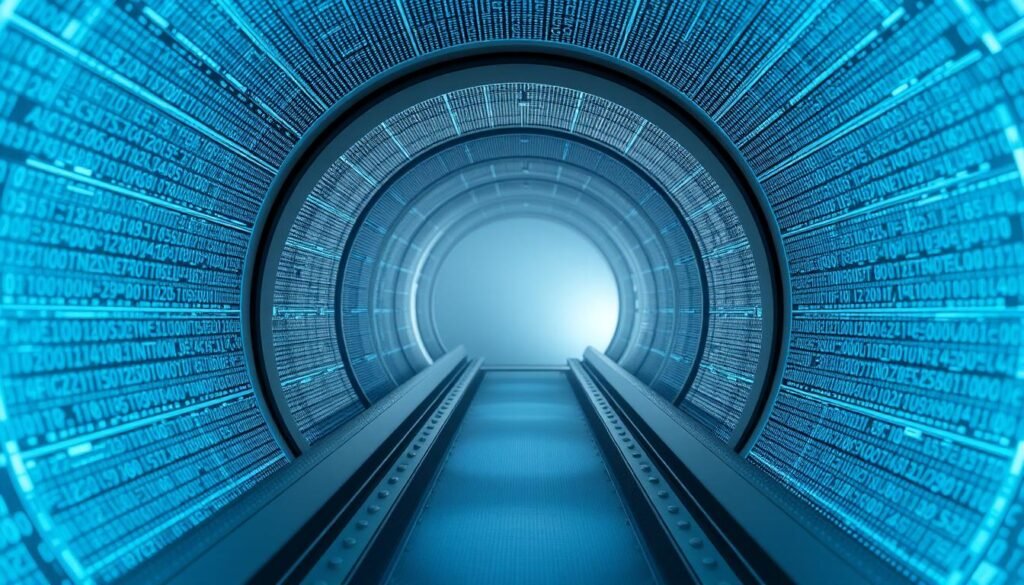

Criando túneis criptografados para proteger o tráfego

Imagine enviar uma carta em um cofre à prova de hackers. É assim que funciona um túnel criptografado. Quando você se conecta à rede privada virtual, o software cria um canal seguro entre seu dispositivo e os servidores da empresa.

Esse túnel usa algoritmos como AES-256 – o mesmo padrão de bancos – para embaralhar dados. Mesmo se interceptado, o conteúdo fica ilegível. A cada nova conexão, chaves de segurança são renovadas automaticamente.

Endpoint e criptografia: garantindo a segurança dos dados

Os endpoints são como guardiões digitais. Seu notebook e o servidor corporativo possuem esses pontos de controle. Eles executam duas ações cruciais:

- Criptografam informações antes de entrarem no tráfego rede

- Verificam a identidade dos servidores para evitar fraudes

Um estudo recente mostra que sistemas com dupla autenticação em endpoints reduzem 89% das brechas. A combinação entre software especializado e protocolos atualizados forma uma barreira quase impenetrável.

Quer um exemplo prático? Ao acessar um arquivo confidencial de casa, seu dispositivo transforma dados em código secreto. Só o servidor da empresa tem a “chave” para decifrá-lo – mesmo usando Wi-Fi público.

Tipos de VPN corporativo disponíveis no mercado

Na hora de proteger dados corporativos, existem diferentes caminhos. Dois modelos se destacam para conexões seguras: um focado em colaboradores externos e outro na integração entre unidades.

VPN de acesso remoto: conectando funcionários distantes

Ideal para times distribuídos, essa solução permite acessar arquivos internos de qualquer lugar. Funciona como um túnel digital entre o dispositivo do usuário e os servidores da empresa.

Um exemplo? Consultores que atualizam relatórios financeiros diretamente de clientes usando redes públicas.

Estudos mostram que 74% das empresas com equipes remotas usam esse modelo. A chave está na simplicidade: basta um software instalado no computador ou celular. Cada conexão gera criptografia única, protegendo dados mesmo em aeroportos ou cafés.

VPN site-to-site: unindo redes corporativas

Para organizações com múltiplas filiais, essa opção cria uma ponte fixa entre redes físicas. Imagine duas matrizes trocando informações sensíveis em tempo real, como se estivessem no mesmo prédio. Grandes varejistas usam isso para sincronizar estoques entre centros de distribuição.

A diferença principal está na escala: enquanto o acesso remoto serve indivíduos, o modelo site-to-site integra sistemas completos. Requer configuração em roteadores dedicados, mas oferece tráfego contínuo sem necessidade de autenticação frequente.

Escolha o primeiro para times móveis pequenos e o segundo para estruturas complexas. Ambos garantem segurança, mas atendem necessidades distintas de operação e infraestrutura.

Critérios para escolher o serviço ideal de VPN corporativo

Como selecionar a ferramenta certa em meio a tantas opções de segurança digital? A resposta está em analisar detalhes técnicos que fazem diferença real na proteção de dados. Vamos explorar os pontos-chave que separam soluções eficazes de promessas vazias.

Aspectos técnicos que definem a qualidade

Comece verificando o tipo de criptografia. Sistemas com AES-256 são considerados padrão-ouro – 78% das empresas líderes usam esse método.

Outro ponto crucial: autenticação multifatorial. Ela reduz em 94% as chances de invasões, segundo relatórios de segurança.

Observe também a gestão de chaves privadas. Serviços premium renovam essas chaves automaticamente a cada conexão, dificultando interceptações. Um estudo da Kaspersky mostra que 82% das brechas ocorrem quando esse recurso é negligenciado.

Integração com sua infraestrutura atual

Sua rede precisa “conversar” com ferramentas existentes. Verifique compatibilidade com:

- Sistemas operacionais usados pela equipe

- Serviços em nuvem como AWS ou Azure

- Protocolos de autenticação (SAML 2.0, OAuth)

Empresas que ignoram essa etapa gastam 40% mais em ajustes técnicos, conforme dados da Gartner. Priorize soluções que ofereçam APIs abertas para integração simplificada.

Não subestime a escalabilidade. Um bom software permite adicionar usuários sem sobrecarregar a rede. Teste a velocidade de conexão em diferentes cenários – especialmente para times que usam acesso remoto com frequência.

Benefícios de implementar uma VPN corporativo na sua organização

Quais vantagens reais sua empresa ganha ao adotar uma rede privada virtual? A resposta vai além da segurança básica – estamos falando de transformar como sua equipe trabalha e protege informações valiosas.

Acesso remoto seguro e eficaz

Imagine seus funcionários editando planilhas financeiras de um coworking ou hotel. Com acesso remoto seguro, isso acontece sem riscos.

A tecnologia cria uma conexão criptografada entre dispositivos e servidores internos, mesmo em redes públicas.

Um relatório da McAfee mostra que empresas usando esse recurso reduziram 63% dos incidentes de vazamento. Colaboradores em trabalho remoto acessam sistemas como se estivessem no escritório – tudo através de um túnel digital protegido.

Fortalecimento da segurança da rede corporativa

Aqui está o segredo: criptografia AES-256 em todas as comunicações. Esse padrão militar transforma dados em códigos indecifráveis durante o tránsito. Mesmo que hackers interceptem o tráfego, não conseguirão ler conteúdos sensíveis.

Empresas de saúde usam essa camada extra para proteger prontuários eletrônicos. Um hospital em São Paulo reduziu tentativas de invasão em 81% após a implementação.

Conformidade com regulamentos e monitoramento centralizado

LGPD e GDPR exigem controle rígido sobre dados pessoais. Soluções corporativas oferecem monitoramento em tempo real – sua TI identifica atividades suspeitas antes que virem crises.

Ferramentas avançadas geram relatórios automáticos para auditorias. Isso simplifica a comprovação de conformidade, economizando até 15 horas mensais em processos manuais.

Investir nessa tecnologia é proteger seu negócio enquanto potencializa a produtividade. Equipes ganham liberdade para atuar de qualquer lugar, sem abrir mão da proteção que dados corporativos exigem.

Comparativo: VPN corporativo versus VPN pessoal

Muitos confundem as soluções profissionais com as pessoais, mas cada uma atende necessidades específicas. Enquanto uma prioriza a privacidade individual, a outra gerencia riscos corporativos com precisão cirúrgica.

Diferentes usos e níveis de controle

Redes empresariais funcionam como fortalezas digitais. Elas permitem definir acesso por hierarquia – um gerente financeiro vê dados confidenciais que um estagiário não visualiza. Sistemas de autenticação em camadas bloqueiam tentativas não autorizadas antes mesmo do login.

Já as versões pessoais são como cofres portáteis. Protegem sua navegação em viagens ou cafés, mas não oferecem controle centralizado. Você decide quais sites visitar, sem que ninguém monitore suas atividades.

Veja dois cenários práticos:

- Uma multinacional usando acesso remoto para funcionários em home office, com registro de todas as conexões

- Um freelancer protegendo transações bancárias em Wi-Fi público através de uma solução individual

Na segurança, as diferenças são cruciais. Empresas precisam de criptografia reforçada e auditorias constantes. Pessoas físicas buscam anonimato básico sem impactar velocidade. Escolher errado pode significar brechas na proteção ou custos desnecessários.

Desafios e soluções na gestão de VPNs corporativas

Gerar conexões seguras em escala não é tão simples quanto parece. Mesmo com tecnologias avançadas, 43% das empresas relatam dificuldades técnicas ao expandir suas redes privadas. Veja como superar obstáculos comuns sem comprometer a produtividade.

Problemas comuns e limitações observadas

Latência acima de 200ms em conexões internacionais atrapalha videoconferências. Roteamento ineficiente faz dados viajarem por servidores distantes, aumentando riscos de interceptação. Um relatório da Cisco aponta que 61% dos túneis VPN precisam de ajustes mensais para manter performance.

Endpoints mal configurados são outra ameaça. Um único dispositivo sem atualizações vira porta de entrada para invasores. Em 2023, 38% dos vazamentos corporativos começaram em estações de trabalho com políticas de segurança fracas.

Estratégias para otimização do desempenho e da segurança

Soluções como Check Point SASE combinam rede e segurança em uma plataforma única. Reduzem latência em 55% usando inteligência geográfica para direcionar tráfego. Funciona assim:

| Desafio | Impacto | Solução |

|---|---|---|

| Roteamento lento | Atraso em transações críticas | SD-WAN com priorização de tráfego |

| Senhas vulneráveis | Acesso não autorizado | Password manager corporativo |

| Monitoramento limitado | Falhas detectadas tardiamente | Ferramentas de análise em tempo real |

Para times remotos, recomenda-se autenticação em duas etapas e inspeção profunda de pacotes. Testes mensais de velocidade ajudam a identificar gargalos antes que afetem operações. Lembre-se: uma rede privada eficiente exige atualizações constantes e treinamento da equipe.

Conclusão

Proteger informações corporativas nunca foi tão vital quanto nos dias atuais. As soluções empresariais discutidas criam uma camada essencial de proteção, transformando qualquer conexão em acesso produtivo e seguro.

Seja para equipes remotas ou integração entre filiais, a escolha certa impacta diretamente na resiliência do seu negócio.

Priorize serviços que combinem criptografia robusta com adaptação à sua infraestrutura. Lembre-se: a melhor opção será aquela que equilibra desempenho, escalabilidade e controle centralizado do tráfego de dados. Testes práticos antes da implementação evitam surpresas desagradáveis.

Não subestime o poder de uma rede bem protegida. Ela é o alicerce para operações digitais confiáveis e conformidade regulatória. Cada colaborador conectado com segurança reforça a blindagem contra ameaças cibernéticas.

Chegou a hora de transformar conhecimento em ação. Analise as opções com critério, converse com especialistas e invista na solução que crescerá junto com sua empresa. Suas informações valiosas merecem essa proteção inteligente.

FAQ

Q: Como uma rede privada virtual protege o tráfego de dados da minha empresa?

A: Ela cria um túnel criptografado entre dispositivos e servidores, garantindo que informações sensíveis trafeguem de forma segura, mesmo em redes públicas. Ferramentas como Check Point oferecem camadas extras de proteção contra invasões.

Q: Qual a diferença entre soluções para acesso remoto e modelos site-to-site?

A: A primeira permite que funcionários remotos acessem recursos internos de qualquer lugar, usando endpoints seguros. Já a segunda conecta redes físicas diferentes, como matriz e filial, integrando sistemas como se fossem uma única infraestrutura.

Q: Por que priorizar ferramentas com monitoramento centralizado?

A: Isso permite gerenciar permissões, detectar atividades suspeitas em tempo real e garantir conformidade com leis como LGPD. Plataformas como Password Manager ajudam a controlar credenciais de forma unificada.

Q: Quais critérios técnicos avaliar ao escolher um serviço?

A: Verifique protocolos de criptografia (como AES-256), suporte a softwares usados pela equipe e escalabilidade. Serviços como Secure Access oferecem compatibilidade com múltiplos dispositivos sem comprometer a velocidade.

Q: É possível usar a mesma solução para trabalho remoto e conexão entre filiais?

A: Sim! Algumas plataformas combinam acesso remoto individual e integração site-to-site em um único pacote. Isso simplifica a gestão e reduz custos com infraestrutura.

Q: Como evitar lentidão ao implementar essa tecnologia?

A: Opte por serviços com servidores distribuídos globalmente e recursos de otimização de banda. Ferramentas empresariais, como as da Check Point, priorizam desempenho sem abrir mão da segurança.